Préambule

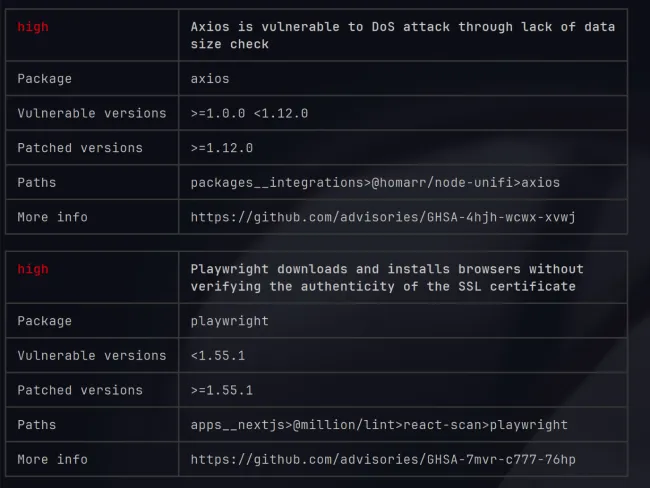

À la suite d'une vague de compromission de plusieurs packages NPM survenu il y a quelques jours, nous allons voir comment vérifier les vulnérabilités sur nos dépendances Node.js depuis le gestionnaire de package PNPM.

Mes dépendances sont elles vulnérables ?

PNPM vous propose l'option audit

pnpm audit

Version 10.22.0 (compiled to binary; bundled Node.js v24.11.1)

Usage: pnpm audit [options]

Checks for known security issues with the installed packages.

Options:

--audit-level <severity> Only print advisories with severity greater than or equal to one of the following: low|moderate|high|critical. Default: low

-D, --dev Only audit "devDependencies"

--fix Add overrides to the package.json file in order to force non-vulnerable versions of the dependencies

--ignore <vulnerability> Ignore a vulnerability by CVE

--ignore-registry-errors Use exit code 0 if the registry responds with an error. Useful when audit checks are used in CI. A build should fail because the registry

has issues.

--ignore-unfixable Ignore all CVEs with no resolution

--json Output audit report in JSON format

--no-optional Don't audit "optionalDependencies"

-P, --prod Only audit "dependencies" and "optionalDependencies"

Visit https://pnpm.io/10.x/cli/audit for documentation about this command.Avec cette commande, vous allez pouvoir auditer toutes les dépendances de votre projet afin d'y trouver ou non des packages vulnérables.

Zut, mes dépendances ont besoin d'une mise à jours, comment faire ?

- C'est une application tiers ?

Regardez si l'éditeur propose une version plus récente de son application

- Vous êtes sur la dernière version en date ?

Sur un environnement de test, tentez d'appliquer les mises à jour à l'aide de l'option --fix

pnpm audit --fix

pnpm installDans tous les cas,

On ne réfléchit pas,on patch

© Citation de Marc Frédéric GOMEZ